"Не чіпаємо Путіна, США та Ізраїль": найманець розповів, як хакери втручаються у вибори

Зрив президентських або парламентських виборів коштуватиме замовнику $15 млн. Міжнародна група хакерів "Команда Хорхе" може це влаштувати.

Дезінформація військових, шантаж, зломи месенджерів та мобільних телефонів, вкидання – за хорошу плату всі ці брудні інструменти політичної боротьби використовують кібернаймачі, до яких під виглядом замовників звернулася міжнародна команда журналістів-розслідувачів з OCCRP. Фокус публікує витяги із журналістського розслідування.

Хакери з "Команди Хорхе": що про них відомо

В ізраїльському місті Модіін-Маккабім-Реут, між Тель-Авівом та Єрусалимом, хтось під псевдонімом Хорхе проводить презентацію послуг своєї команди перед потенційними замовниками з Чаду, яким потрібно на два роки відстрочити вибори в країні для захисту своїх бізнес-інтересів.

Насправді справжнє ім'я Хорхе – Таль Ханан, а гості з Чаду – група міжнародних журналістів-розслідувачів під прикриттям, які намагаються розібратися, як кіберзлочинці впливають на виборчі процеси незалежних держав у всьому світі.

Команда хакерів, яка працює з Хананом, складається з колишніх співробітників спецслужб, які займалися кібербезпекою. Вони називають себе "Група Хорхе" або "Команда Хорхе". Вони навіть мають свої "обмеження", які й озвучив Таль: "Ніяких атак на Путіна чи США. І жодної активності в Ізраїлі. Ми не гадимо там, де спимо".

Втім, якщо у замовника під прицілом інші країни та персоналії, то "Команда Хорхе" готова показати свою майстерність у середньому за $15 млн. Таку суму потрібно буде заплатити за зрив виборів, а от відстрочка обійдеться вдвічі дешевше. Анонімний переказ грошей теж не проблема для них – розрахуватися можна через французьку неурядову організацію, юридичну фірму в Дубаї або неназвану ісламську школу.

Під час презентації Ханан продемонстрував результат DDOS-атаки під час каталонських виборів у 2014 році, і хоча іспанські слідчі повідомили OCCRP, що вони не мають доказів причетності Ханана до інциденту, правоохоронці сказали, що його презентація виглядає правдоподібно.

Таль Хорхе хвалиться перед журналістами, що його команда хакерів взяла активну участь у 33 президентських кампаніях в країнах Європи, Латинської Америки, Південно-Східної Азії та Карибського басейну, з яких 27, за його словами, "були успішними".

"Злом" виборів у Кенії

Зустріч сторін відбулася наприкінці липня 2022 року, у критичний момент президентської виборчої кампанії в Кенії Таль Ханан наочно показав, на що здатний. Просто перед "замовниками" він відкрив особисті чати і файли одного з учасників президентських перегонів Деніса Ітумбі, включно з внутрішнім опитуванням, пов'язаним із майбутніми виборами. Окрім цього, Ханан навіть показав, що може видати себе за Ітумбі, і прямо з його акаунта в Телеграмі відправив повідомлення з цифрою "11" одному кенійському бізнесменові, дочекався, поки той його прочитає, і одразу ж видалив повідомлення. "Тепер ви можете дізнатися у цього бізнесмена, чи справді Ітумбі надсилав йому "11", — усміхнувся Таль. — Люди чомусь упевнені, що Телеграм дуже безпечний для спілкування, як і пошта Gmail".

Голова хакерського угруповання також показав обліковий запис Gmail міністра сільського господарства Мозамбіка Селсу Корреї, який підтвердив журналістам-розслідувачам, що адреса електронної пошти і вміст, мабуть, належать йому. Папки на особистому Google-диску міністра також було видно під час презентації.

Хакери "Команди Хорхе" можуть вносити безлад у лави суперників замовника, займатися зломом ліній передавання електронних протоколів, фабрикувати фейки проти опонентів і т.д.

Журналісти OCCRP не впевнені, що Таль Ханан зробив якийсь внесок у президентські вибори в Кенії 2022 року, коли показував їм свої можливості під час презентації, але один із кенійських колег назвав ці вибори "можливо, найбруднішими за всю історію країни".

Інструменти хакерів із "Команди Хорхе"

У хакерів немає жодних обмежень в інструментах: це і класичний DDOS, і злом акаунтів, і всі інші популярні методи для шантажу, прослуховування, кібератак і вкидань. Але найбільше Таль пишається двома системами: фізичним зломом телефонних ліній і впливом на громадську думку за допомогою бот-мереж.

Керівник "Команди Хорхе" каже, що за необхідності його фахівці можуть приїхати в будь-яку країну і фізично під'єднати до передавальних ліній спеціальні пристрої, які не тільки відстежуватимуть розмови конкретних персон, а й повністю відключать зв'язок у регіоні в так званий "день Д", тобто день виборів. І тоді конкретний начальник поліції або армійський генерал, які грають проти замовника, просто залишаться без зв'язку і не зможуть вплинути на ситуацію, якщо трапиться форс-мажор.

Другий інструмент, яким особливо пишається Хорхе, — "платформа впливу" Advanced Impact Media Solutions, або AIMS. Цю систему власної розробки, як стверджує сам Ханан, він продав розвідувальним службам понад 10-ти країн.

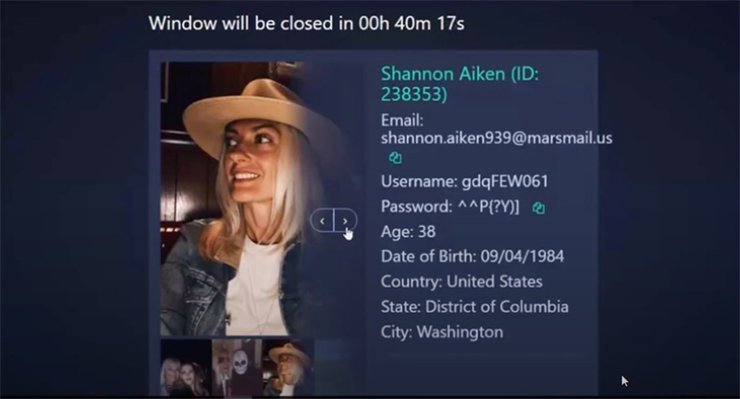

AIMS — бот-мережа, що дає змогу масово генерувати аватари нібито реальних користувачів і за допомогою запрограмованих меседжів впливати на громадську думку в соціумі. Причому це не просто випадково згенеровані дурниці, а мікс зі справжніх персональних даних і реальних активованих через телефон облікових записів, фейкових фото і повністю реальних історій повідомлень із соцмереж. AIMS використовує домашні проксі точок доступу справжніх людей, тому в Twitter і Facebook не змогли вирахувати цих ботів, що значно ускладнює співробітникам соціальних мереж виявлення кампаній з дезінформації.

До речі, аналіз, проведений аналітиками Le Monde і Guardian, виявив кластери аватарів, зокрема й ті, які були помічені в презентаціях Ханана, і які, мабуть, використовувалися для скоординованих кампаній у Twitter. Журналісти виявили понад 1700 облікових записів Twitter, пов'язаних з AIMS, які "наплодили" десятки тисяч твітів.

Рідний брат Таля Ханана — Зоар Ханан, — стверджує, що кожен оператор може одночасно обслуговувати до 300 профілів. "Таким чином, протягом двох годин ми можемо розкрутити будь-яку потрібну замовнику тему в соцмережах", — каже він.

До речі, AIMS за допомогою ШІ може створювати фейкові новини за ключовими словами і темами. У презентації AIMS розповідалося про кампанію на користь Олександра Зінгмана, бізнесмена з близького оточення диктатора Олександра Лукашенка. У березні 2021 року Зінгмана заарештували в Конго за підозрою в торгівлі зброєю, але пізніше відпустили. Журналісти з'ясували, що роком раніше боти AIMS провели в соцмережах кампанію на користь Зінгмана — деякі з опублікованих ними матеріалів були спрямовані проти його суперника Віталія Фішмана. Завдяки матеріалам у справі про наклеп, яку Фішман виграв у суді США, журналісти виявили 35 ботів, пов'язаних із "Командою Хорхе".

Хто такий Хорхе – голова хакерів?

"Деякі з нас — колишні старші офіцери, що спеціалізуються на інформаційних технологіях", — сказав журналістам Маші Мейдан, який назвався Максом. "Деякі з нас є експертами у сфері фінансової інформації та військовими аналітиками. Деякі з нас працюють із фахівцями у галузі пропаганди".

Декілька ізраїльських джерел підтвердили розслідувачам, що Маші Мейдан працював зі службою безпеки Ізраїлю ШАБАК, як і деякі інші члени команди Ханана. Брата керівника групи кібернайманців Зоара Ханана, який під час презентації представився Ніком, журналісти ідентифікували як експерта з поліграфа.

Сам керівник "Команди Хорхе", Таль Ханан, служив в ізраїльському спецназі як експерт із вибухових речовин, згідно з біографією, яка опублікована в мережі. Він вказаний як генеральний директор принаймні двох ізраїльських компаній, Tal Sol Energy і Demoman International Ltd., і розвідувальної фірми, занесеної до реєстру оборонних компаній на веб-сайті Міністерства оборони Ізраїлю.

Раніше Фокус писав, що у США засудили Владислава Клюшина — власника московської технологічної компанії "М-13", яка працювала на російський уряд. Його визнали винним в хакерському втручанні у вибори та шахрайстві на $90 млн.