Українські хакери можуть бути пов'язані з кіберзлочинцями REvil, — GovInfoSecurity (фото, відео)

За даними слідства, кіберзлочинці шифрували дані жертв за допомогою вірусів і вимагали викупи від $6 млн до $8 млн, що збігається з вимогами та методами REvil.

4 жовтня в Україні затримали двох хакерів, які можуть бути пов'язані з великою групою шифрувальників-вимагачів під назвою REvil.

Таку версію висунули аналітики спеціалізованого медіа, що висвітлює проблеми інформаційної безпеки, управління ризиками, конфіденційності та шахрайства в інтернеті, GovInfoSecurity.

Як повідомила пресслужба кіберполіції, 25-річний українець поширював віруси, які використовували для хакерських атак на іноземні компанії та для шифрування їхніх даних. ПЗ установлювали за допомогою спам-розсилки та програми для віддаленого управління комп'ютером, а потім вимагали викуп в обмін на ключі для розшифровки, погрожуючи розмістити конфіденційні дані в даркнеті.

За даними слідства, всього постраждали більше 100 організацій у Європі та Північній Америці, а загальний розмір збитків досяг $150 млн. Серед жертв опинилися всесвітньо відомі розробники техніки, енергетична та туристична компанії, назви яких не розголошуються.

У межах міжнародної поліцейської операції, українські правоохоронці провели обшуки в будинку передбачуваного хакера та його близьких, вилучили транспорт, гаджети та готівки на суму $360 тис. Ще $1,3 млн заблокували на його криптовалютних гаманцях. Вирахували також спільника хакера, який, можливо, допомагав виводити гроші. Європол, який також взяв участь в операції, повідомив про затримання двох фігурантів.

Правоохоронці в інтересах слідства не розголошують імена підозрюваних або їхній зв'язок із кіберзлочинними угрупованнями, однак GovInfoSecurity припустило, що фігуранти справи можуть мати стосунок до групи хакерів REvil, відомої також під назвою також Sodinokibi, яка почала активно діяти у квітні 2020 року.

За даними Європолу, українець вимагав від $6 млн до $8 млн у кожної з жертв — це збігається з вимогами REvil, також як описані методи впливу та масштаби атак.

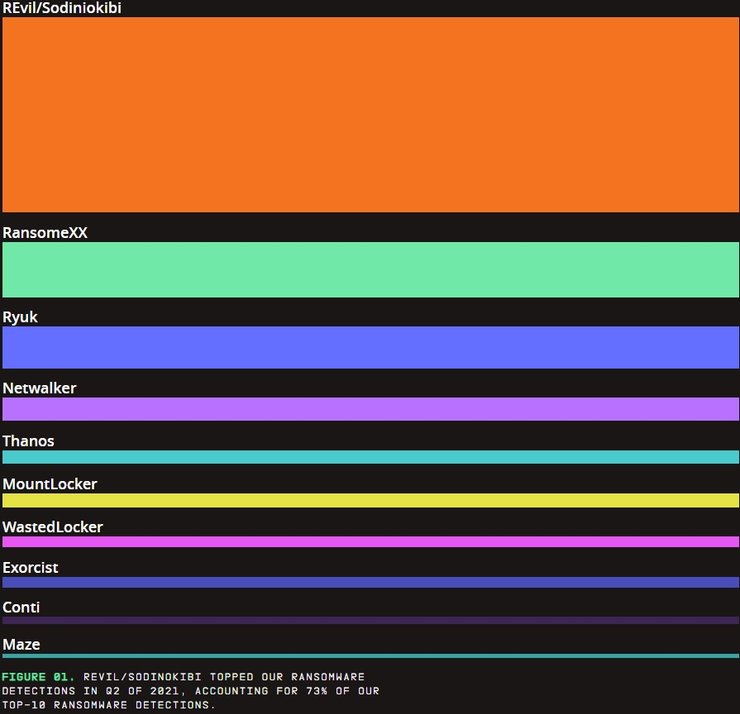

Згідно зі звітом кіберспеціалістів компанії McAfee, із квітня по червень 2021 року на частку REvil довелося 73% усіх зафіксованих випадків здирництва з використанням вірусів шифрувальників. Влада США припускає, що це угруповання базується в РФ.

Раніше писали, що хакери REvil атакували сотні компаній із 17 країн. Вони запустили вірус-вимагач у програмне забезпечення для віддаленого адміністрування компанії Kaseya.

З'явилася інформація, що угрупування REvil стояла за кібератакою на JBS — найбільшу в світі компанію з переробки м'яса. ФБР заявила про твердий намір залучити хакерів до кримінальної відповідальності.

Незабаром після цього REvil призупинила свою діяльність і зникла з даркнету. Вони зупинили свій сайт, на якому неодноразово хвалилися своїми кібератаками. Експерти припустили, що хакери могли "залягти на дно" через дії правоохоронців або ж через тиск Кремля.