"Відключіться від мережі, змініть паролі": рекомендації CERT-UA під час злому держсайтів

Команда реагування на комп'ютерні надзвичайні події України порадила вжити низку заходів власникам сайтів держустанов, щоб усунути вразливість до October CMS, про яку було відомо ще кілька місяців тому.

CERT-UA опублікувала рекомендації щодо запобігання розповсюдженню кібератак на державні інформаційні ресурси.

Експерти Computer Emergency Response Team of Ukraine (CERT-UA, команда реагування на комп'ютерні надзвичайні події України) при дефейсах інтернет-ресурсів, що працюють на October CMS, радять ужити таких заходів:

- Вимкнути доступ вебсервера до інтернету.

- Зібрати та передати до CERT-UA для аналізу такі дані: лог-файли доступу до вебсервера, образ та/або копію файлової системи вебсервера.

- Відновити вебсервер із резервної копії. Якщо такої можливості немає, необхідно відновити стартову сторінку сайту: перейти за посиланням {ваш_домен}/backend/rainlab/blog/posts, знайти шкідливий пост і видалити його.

- Перевірити наявність вебшелів (нелегітимних фалів і скриптів) на вебсервері (https://cert.gov.ua/files/pdf/CUA-14-06R.pdf).

- Перевірити наявність сторонніх облікових записів користувачів CMS і ОС вебсервера та видалити нелегітимні, змінити паролі на всіх інших облікових записах.

- Заблокувати доступ до адмін-панелі CMS із інтернету.

- Оновити OctoberCMS до останньої версії (у версії 1.0.472, 1.1.5 уразливість уже усунута). Включити сервер у продакшні.

- Якщо сайт не зламаний, виконати дії, зазначені в пунктах 4 – 7.

Що відомо про вразливість October CMS

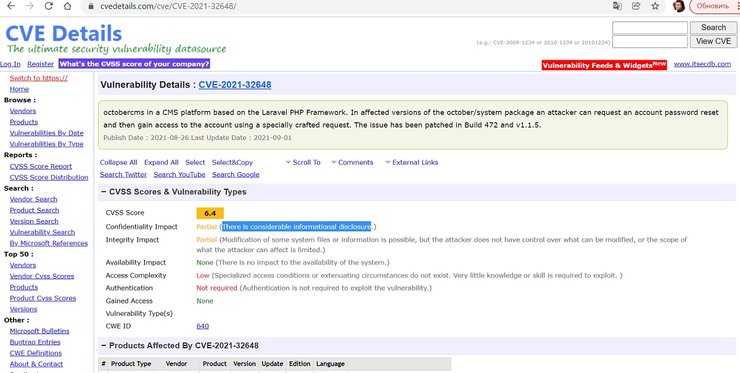

Зазначимо, що на сайті cvedetails.com інформація про вразливість платформи October CMS – CVE-2021-32648 – була опублікована 26 серпня 2021 року, а датою оновлення інформації є 1 вересня 2021 року.

"Зловмисник може запросити скидання пароля облікового запису, а потім отримати доступ до облікового запису за допомогою спеціально створеного запиту. Проблема була виправлена в збірці 472 та версії 1.1.5", — сказано в повідомленні.

При оцінюванні вразливості IT-експерти використовували Common Vulnerability Scoring System (CVSS) — стандарт для розрахунку кількісних оцінок уразливості безпеки комп'ютерної системи. Він застосовується в тому, щоб зрозуміти пріоритет виправлення вразливості.

- Оцінка CVSS — 6.4

- Вплив на конфіденційність: частковий (є значне розкриття інформації).

- Вплив на цілісність: частковий (можлива модифікація деяких системних файлів або інформації, але зловмисник не має контролю над тим, що може бути змінено, або обсяг того, на що може вплинути зловмисник, обмежений).

- Вплив доступності: немає (немає жодного впливу на доступність системи).

- Складність доступу: низька (спеціальних умов доступу або пом'якшувальних обставин немає. Для використання потрібно дуже мало знань чи навичок).

- Аутентифікація: не потрібна (для використання вразливості не потрібна аутентифікація).

CERT-UA (Computer Emergency Response Team of Ukraine — команда реагування на комп'ютерні надзвичайні події України, — ред.) надала рекомендації, щоб уникнути поширення кібератак на сайти державних органів.

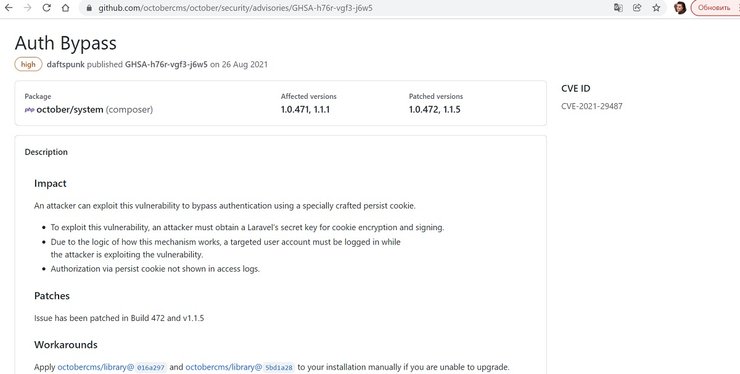

Подібне повідомлення є й на github.com теж від 26 серпня 2021 року.

"Зловмисник може використовувати цю вразливість, щоб оминути аутентифікацію, використовуючи спеціально створений постійний файл cookie", — йдеться у повідомленні.

- Щоб скористатися цією вразливістю, зловмисник повинен отримати секретний ключ Laravel для шифрування та підпису файлів cookie.

- Через логіку роботи цього механізму цільовий обліковий запис користувача повинен бути активним, поки зловмисник використовує вразливість.

- Авторизація через постійний файл cookie не відображається в журналах доступу, пояснюють на github.com.

Раніше ми повідомляли, що колишній посол США в Росії, Майкл Макфол, висловив стурбованість хакерською атакою на державні інтернет-ресурси України. Політик зазначив, що побоюється, що за зломом може стояти Кремль.

Також ми писали про те, що вдень 14 січня було зламано ще три сайти.

Рекомендуємо ознайомитися з думкою експертів із кібербезпеки щодо того, хто може стояти за атаками на держвебресурси України та якими можуть бути наслідки.