Невозможно отличить: хакеры взламывают людей через рекламу в Google, как распознать угрозу

Подлинные с виду сайты оказываются фейками, распространяющими "вирусы" и программы-вымогатели. Жертвами новой схемы могут стать и украинцы, говорят в компании Elit-Web.

Злоумышленники обманом заставляют людей скачивать вредоносные файлы, используя рекламу в поисковой системе Google. Разработчики антивирусной программы Malwarebytes раскрыли опасную схему на своем официальном сайте, а Фокус обратился за подробностями к украинским экспертам.

Лучше настоящего: чем хакеры заманивают жертв

Как отметили исследователи, хакеры часто подражают известным брендам из-за функции, известной как шаблоны отслеживания — она позволяет менять настраивать конечный URL-адрес, который используется для перехода на целевую страницу. Злоумышленники могут купить рекламу в сервисе Google Ads, чтобы система показывала их страницу на самой вершине поисковой выдачи (даже над оригинальным сайтом бренда). Фишинговое рекламное объявление может выглядеть даже убедительнее, чем настоящее.

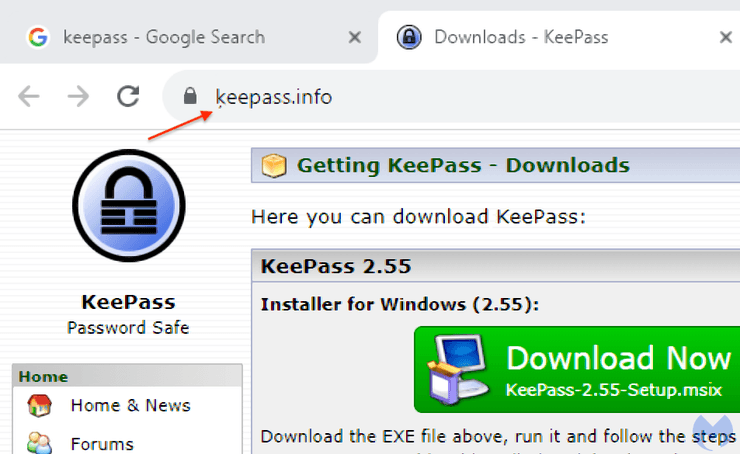

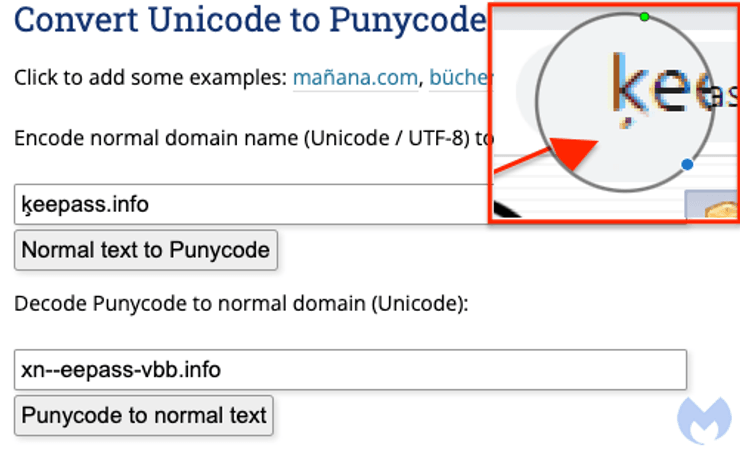

Malwarebytes заметила, что преступники подняли эту схему обмана на новый уровень, замаскировавшись под сайт менеджера паролей с открытым исходным кодом KeePass. Они зарегистрировали аналогичное международное доменное имя с использованием Punycode, специальной кодировки для преобразования символов Unicode в формат ASCII — это позволяет создать весьма точную визуальную копию, хотя, если очень хорошо вглядеться, можно заметить под буквой "k" маленький символ, напоминающий запятую — его можно принять за пылинку на экране.

Разница между двумя ссылками визуально настолько тонкая, что, многие люди легко их перепутают и наверняка будут обмануты — подделку просто невозможно отличить на глаз. Фейк содержит официальный логотип, URL-адрес и размещается выше над ссылкой настоящего веб-сайта Keepass.

Эксперты обратились к Google, и на момент написания материала фальшивая реклама пропала из выдачи. Впрочем, злоумышленники уже могли аналогичным образом замаскироваться под любой другой сайт.

Как работает и чем опасен фальшивый сайт

Пользователи, нажавшие на рекламное объявление, перенаправляются на специальную службу, отсеивающую ботов и всех, кто не может стать жертвой атаки. Злоумышленники создали временный домен, который выполняет условное перенаправление в конечный пункт назначения. В случае с KeePass cайт-обманка не является полной копией, но выглядит весьма убедительно.

Вот только вместо нужной программы при нажатии на соответствующую кнопку качается установщик вредоносного ПО, содержащий вредоносный код PowerShell, принадлежащий семейству "вирусов" FakeBat. Он взаимодействует с сервером управления и контроля, сообщая хакерам о "заражении" новой жертвы, а затем помогает им украсть данные, скачав их с устройства.

Как пишет портал Bleeping Computer, FakeBat — это разновидность вредоносного ПО типа загрузчик (loader)/дроппер (dropper), связанный с кампаниями по вредоносной рекламе, по крайней мере, с ноября 2022 года. Medium объясняет, что "загрузчики" или "дропперы" — это вирусы (трояны), которые получают первоначальный доступ, закрепляются на устройстве, а затем развертывают вредоносное ПО следующего этапа (включая программы-вымогатели). Они могут запускать и быть запущены другими вредоносными программами, включая такие же.

Важно

Как не попасть в ловушку

Руководитель отдела контекстной рекламы украинского агентства интернет-маркетинга Elit-Web Владислав Захаревич рассказал Фокусу, что такая проблема действительно существует, и на сегодняшний день со стороны Google нет никаких эффективных решений. Жители Украины тоже могут пострадать от этой схемы, хотя компания пока не наблюдает массовой тенденции в стране.

"На сегодняшний день реально каких-либо решений по этой проблеме со стороны Google нет. И действительно попасть на мошенников может любой пользователь, даже самый опытный и внимательный. Особенно страдает сегмент аудитории, который мало разбирается в поисковой сети", — подчеркнул Владислав Захаревич.

Он добавил, что обычно в таких случаях мошенники пишут очень привлекательные тексты, зачастую даже "нереальные", чтобы вызвать максимальный интерес у пользователей. Поэтому для снижения рисков лучше не переходить по чрезмерно привлекательным рекламным объявлениям в Сети, особенно, если они касаются какого-то выигрыша или огромных скидок.

"Но если уже перешли по ссылке, то внимательно проверьте домен после перехода – не изменился ли он, не появились лишние цифры, дефисы и т.д. Наверняка убедиться в подлинности домена по сути невозможно — он может выглядеть совершенно нормально, но все равно нести угрозу. В таких случаях лучше как можно скорее покинуть сайт. А еще лучше – загружать все только из официальных или проверенных источников", — посоветовал представитель Elit-Web.

Следует учитывать, что рекламу в Google Ads может купить вообще кто угодно. Верифицируется рекламный аккаунт просто: физлицо или ФЛП предоставляет паспортные данные, юрлицо — регистрационные документы. Но опасность в том, что первые две-три недели кабинет свободно работает без каких-либо подтверждающих документов, да и после верификации аккаунта может пройти множество времени, пока алгоритм поисковой системы не поймет, что реклама помогает распространять вредоносное ПО.

"Может технически выглядеть все вполне прилично, и реклама будет свободно и долго крутиться, пока на нее не поступит много жалоб. Google уже давно активно блокирует сомнительные сайты, особенно если они нарушают его правила. Так же и объявления с сомнительным обещанием и текстами в целом – регулярно блокируются. Поэтому здесь от Google мы ждем только ужесточения механизмов контроля", — подытожил Владислав Захаревич.

Ранее предупреждали, что хакеры ГРУ РФ взламывают украинцев через архиватор WinRar. Специалисты посоветовали обновить программу до последней версии, чтобы не подцепить "вирус".