"Не відкривайте посилання": CERT-UA попередила про масовий злам українців через Facebook

Шахраї використовують фішингові посилання, які працюють лише на мобільних телефонах. У CERT-UA заявляють, що цей злом акаунтів українців не пов'язаний з атакою 15 лютого.

Зловмисники масово розсилають у соціальних мережах повідомлення, за допомогою яких зламують і крадуть дані українців, які є користувачами Facebook. Подробиці розкрила урядова команда реагування на комп'ютерні надзвичайні події України (CERT-UA).

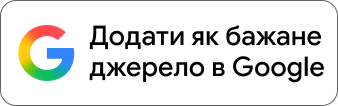

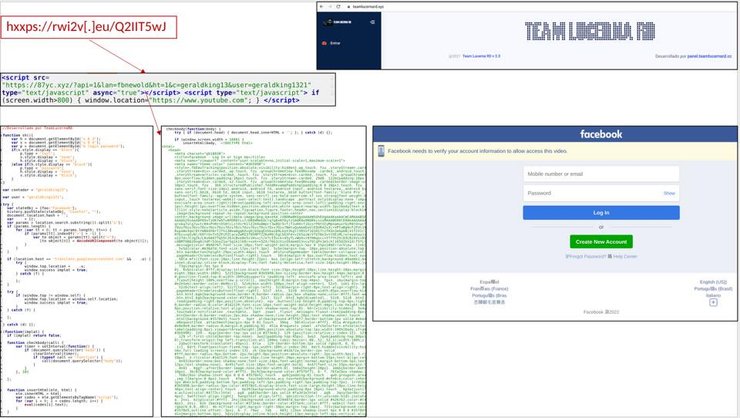

У процесі дослідження фахівці з'ясували, що повідомлення містять посилання, після відкриття якого в мобільному браузері завантажується HTML-сторінка, що містить JavaScript-код. У процесі його завантаження браузер переходить за URL-адресою з доменом 87yc[.]xyz, а вже там завантажує і виконує додатковий JavaScript-код, що імітує сторінку авторизації Facebook і відправляє введені дані користувача зловмисникам.

Якщо ширина екрана перевищує 800 пікселів, посилання надсилає на головну сторінку сайту YouTube. Як передбачає CERT-UA, так система фільтрує не мобільні пристрої.

Експерти також вийшли на доменне ім'я rwi2v[.]eu, яке створено 4 лютого 2022 року та пов'язане з email-адресою theone2716@gmail[.]com, з якою водночас пов'язані ще 7 подібних доменних імен, створених у листопаді-грудні 2021 року. Їх використовує невстановлена група осіб, яка називає себе "TeamLucernaRD", з листопада 2021 року. Мета зловмисників — викрадення автентифікаційних даних користувачів Facebook.

"Стосунок цієї активності до атаки на інформаційні ресурси 15.02.2022 не підтверджено", — наголосили в CERT-UA. — "Закликаємо не переходити за підозрілими посиланнями та використовувати мультифакторну автентифікацію".

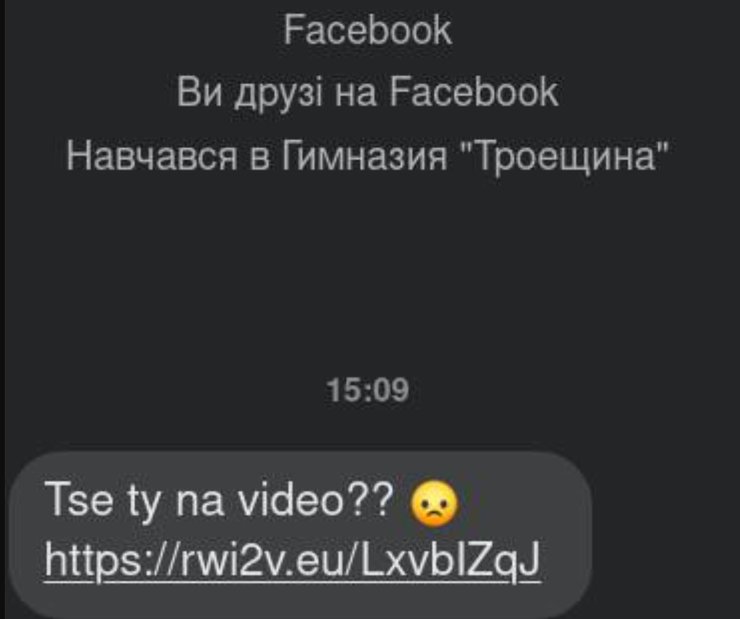

ІТ-архітектор Андрій Перцюх у своєму Facebook розповів, що шахраї надсилають користувачам Facebook особисті повідомлення з посиланням і питанням "Це ти на відео?". Він припустив, що це рекогностування (розвідка про розташування та сили ворожих військ) для визначення реальних IP-адрес користувачів. Підозрювальну активність за посиланнями підтвердили послуги VirusTotal та Any.Run. Експерт порадив не відкривати посилання та зробити резервні копії даних.

Нагадаємо, 15 лютого українські сайти зазнали потужної DDOS-атаки. Під удар потрапили вебресурси "ПриватБанку", "Ощадбанку", Міноборони, МВС та ЗСУ.

Нацполіція вже розпочала розслідування кібератаки на згадані сайти після звернення одного з банків. Кримінальне провадження відкрито за статтями про несанкціоноване втручання у роботу автоматизованих систем і масового поширення повідомлень, що призвели до порушення роботи таких систем.

Писали також, що фахівці CERT-UA з'ясували інструменти та цілі кібератаки в ніч із 13 на 14 січня. Як з'ясувалося, хакери прагнули вивести з ладу українські системи зв'язку та знищити дані, що зберігаються у державних структурах.